Incyber et NIS 2 : La législation européenne en matière de cybersécurité

Ce jeudi matin au technopôle Hub and Go, le forum Incyber des Territoires a proposé une table ronde de près d’une heure et demi sur la législation européenne en matière de cybersécurité. Celle-ci s’est appuyée sur la présence et l’expérience de plusieurs experts : Vincent Poulbère, directeur exécutif de Sysdream, Arnaud Kopp, consultant cyber, Jean-Yves Lagrange, DSI de la Communauté Urbaine Le Creusot Montceau, Jean-Marc Autret, EDF et Pierre Kirchner, Directeur général (Equans Digital Cyber).

Cette table ronde était animée par Marc Watin-Augouard.

Et pour introduire le sujet, Marc Watin-Augouard a donné quelques chiffres qui devaient refléter la réalité du terrain. Le coût des cyberattaques s’élève à 466 000 € pour les PME et 13 millions pour les entreprises de taille intermédiaire. On le verra plus tard, les risques sont très faibles pour les très petites entreprises. Mais clairement, le ton est donné : la cybersécurité est une exigence.

Pour Arnaud Kopp, pour lutter contre les cyberattaques, il faut se mettre à la place des attaquants et comprendre pourquoi ils s’opposent à NIS2 (la dernière directive européenne sur le sujet). Comment cela leur rapporte ? L’attaquant voit en vous un moyen d’avoir un retour économique par la revente de données, l’exfiltration de ces données ou par des demandes de rançons. Evidemment ils ne respectent pas la RGPD.

Et ils savent bien utiliser l’intelligence artificielle pour créer des spams, du fishing.

Arnaud Kopp explique que dans la sécurité de l’information, il y a des cycles de vie. Il faut donc veiller à être toujours à un bon niveau de sécurité.Et d’ajouter : « Un attaquant peut être très loin géographiquement mais très proche numériquement ».

Autrement dit, il encourage à ne pas attendre d’avoir été attaqué pour se protéger. « Il faut chercher les points chauds. Il y a une question de sensibilisation » explique-t-il. C’est une sensibilisation auprès du grand public, comme du personnel de l’entreprise qui est nécessaire pour éviter les failles dans le système et réduire les risques d’attaques.

Des secteurs hautement critiques et des obligations pour les entreprises

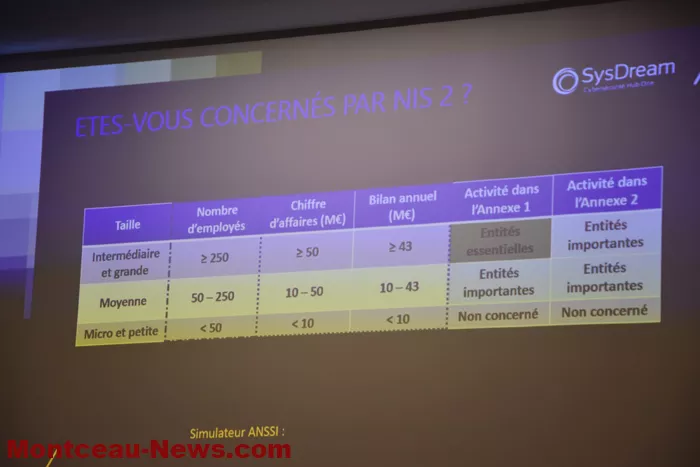

Vincent Poulbère poursuit la table ronde en revenant sur la directive européenne NIS2 et les secteurs aujourd’hui hautement critiques en termes de cyberattaques. Parmi ceux-là on compte le secteur bancaire, celui de l’énergie, des transports, des marchés financiers ou encore de l’eau potable. Ils sont hautement critiques car ils peuvent avoir des implications extrêmement graves en cas de blocages.

La taille des entreprises les plus souvent concernées sont les grandes entreprises et les entreprises de taille intermédiaire. Les entreprises de taille inférieure ne sont pas concernées.

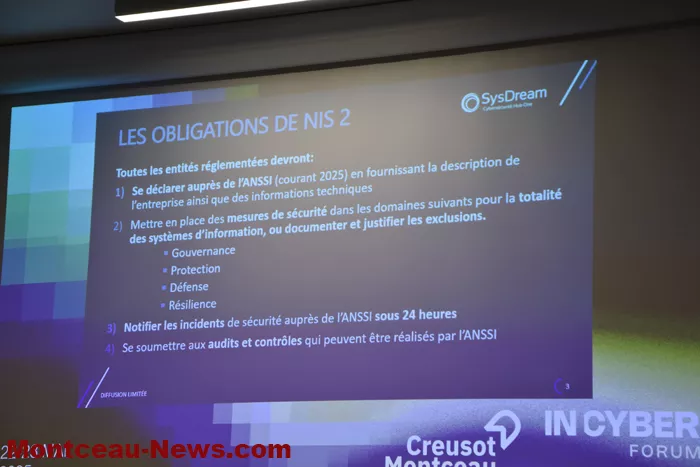

On parle donc des structures et des entreprises qui peuvent être potentiellement victimes de cyberattaques. NIS 2 conduit ces entreprises à répondre à plusieurs obligations pour faire face aux cyberattaques. Cela passe par exemple par la mise en place de mesures de sécurité, notifier les incidents de sécurité auprès de l’ANSSI (Agence nationale de la sécurité des systèmes d’information) sous 24h ou se soumettre aux audits et contrôles qui peuvent être réalisés par l’ANSSI.

Autrement dit, la directive NIS2 exige une montée en compétence dans tous les secteurs d’activité en matière de cybersécurité.

Rapidement le débat entre les différents experts montre que les sous-traitants vont devoir faire preuve de cybersécurité pour continuer de travailler avec de grands groupes.

Des moyens humains, financiers et des solutions pragmatiques

Cette directive est un tournant car elle oblige ceux qui sont/peuvent être victimes. Elle les oblige à se structurer, à mettre en œuvre des moyens humains, financiers et à réfléchir à des solutions pragmatiques. 20 % seulement des entreprises font des audits de sécurité. Et le constat est clair : il y a un déficit important d’un système de management sur la cybersécurité.

Jean-Marc Autret, pour EDF, explique comment son groupe est très clairement et depuis de nombreuses années, au fait de la cybersécurité. C’est la loi de programmation militaire de 2017 qui a introduit des règles de très haut niveau et qui ont obligé son groupe. L’énergie et le nucléaire précisément comportent des enjeux de sécurité extrêmement sensibles. Les barrages hydrauliques aussi : la France compte 450 barrages.

Des grandes lignes de sécurité ont ainsi été mises en place chez Framatome. Et le personnel est formé.

Jean-Marc Autret explique que le contexte industriel dans lequel il travaille l’oblige à anticiper.

Et les fournisseurs doivent suivre, doivent élever leur niveau de cybersécurité.

Une gestion de crise à anticiper

Alors que de nombreuses entreprises créent des cellules de crises pour anticiper des crise environnementales, financières par exemple, beaucoup n’ont pas encore anticipé de crise liée à une cyberattaque. Pourtant l’enjeu est de taille. Et les différents experts sont très clairs : il faut le faire, s’organiser dès à présent, pour savoir qui fera quoi en cas de problème. Il faut faire un pronostic, connaître son patrimoine, son matériel et les personnes aptes à gérer le stress.

Jean-Yves Lagrange, DSI de la CUCM, revient quant à lui sur la sécurité du réseau de données de la collectivité. Selon lui, l’impact de NIS2 pour une collectivité va dépendre de sa maturité et de ses moyens. La CUCM travaille depuis quelques temps déjà sur la question de la sécurité des données. La collectivité a bénéficié d’un parcours cybersécu par l’intermédiaire de France Relance. Depuis 2022, elle déploie ses plans d’actions.

Pour autant, Jean-Yves Lagrange sait qu’il va falloir faire mieux car la collectivité sera catégorisée entité essentielle. Cela signifie que toute une série d’obligations devra être mise en place. Qu’il s’agisse d’être en capacité de faire remonter un incident sous 24h ou encore sur la gestion d’une crise, il y a encore du travail. Et comme pour d’autres entreprises, la gestion des fournisseurs est aussi à travailler. Parmi ceux-là, il est question des éditeurs de logiciels. Ils ont du mal à se mettre à jour. Et cela peut nuire clairement à la sécurité des datas.

Gestion de l’eau et office du tourisme… des portes d’entrée à maîtriser

Plusieurs portes d’entrée dans le réseau d’informations de la CUCM sont à maîtriser : quid de la cybersécurité de la régie d’eau ou encore de l’office du tourisme ? Comme pour d’autres collectivités et entreprises, il faut parfaire les formations des agents, les sensibiliser. Enfin, c’est un suivi quotidien à mettre en place pour permettre de maintenir une cybersécurité de haut niveau au quotidien.

Les experts s’accordent sur le fait qu’ils font fassent aujourd’hui à deux types de clients : ceux qui sont préparés et ceux qui ne le sont pas. Les experts sont là pour aider les autres à faire découvrir leurs risques, en réalisant des diagnostics.

Sur la gestion des crises cyber, c’est aussi préparer les entreprises à une gestion dans des domaines différents comme celui des ressources humaines par exemple : comment communiquer auprès des clients/usagers ? Il faut les rassurer et être juste sans donner l’occasion aux attaquants d’attaquer de nouveau.

Enfin, les attaquants peuvent sciemment choisir d’attaquer des entreprises, des structures publiques à des moments clés dans l’agenda, comme lors d’élections. « La manipulation de l’information passer par la manipulation numérique » souligne Arnaud Kopp.

Ces attaques, les experts de la table ronde l’ont bien précisé et d’autres, comme Sébastien Cogneau (consultant cybersécurité), passent par de nombreux moyens : une clé USB tombée par inadvertance dans le couloir, un câble que l’on vous prête et qui vous conduit directement sur un site frauduleux…

Au fond, cette table ronde a montré que la cybersécurité demandait organisation, anticipation, diagnostics et exercices réguliers afin d’assurer une sécurité des systèmes d’informations. Elle a aussi montré que c’était l’affaire de tous. Aujourd’hui, la cybersécurité est une compétence à développer par chacun dans toutes les structures publiques et privées.

EM